"Hola a todos los usuarios de Minix. El sistema operativo gratuito (sólo por hobbie, no será grande y profesional como GNU) para clónicos AT de 386(486). Se ha estado gestando desde abril, y está empezando a estar preparado. Me gustaría vuestro feedback sobre cosas que os gustan y disgustan de Minix, ya que mi sistema operativo se le parece un poco".

Con este mensaje presentaba un joven Linus Torvalds su nuevo sistema operativo el 8 de agosto de 1991. Y en 25 años, este proyecto con humildes orígenes y pocas ambiciones ha conseguido ir creciendo hasta estar presente en prácticamente toda la tecnología que nos rodea, desde nuestros teléfonos móviles hasta los cimientos de Internet.

El Kernel Linux está presente en Android, el sistema operativo móvil líder del mercado. También lo encontramos en todo tipo de empresas e instituciones, desde varias bolsas mundiales hasta el FBI o la Casa Blanca. y lo utilizan 455 de las 500 supercomputadoras del mundo. Aun así sigue quedándole una espina clavada, la de conseguir hacerse hueco en el escritorio doméstico.

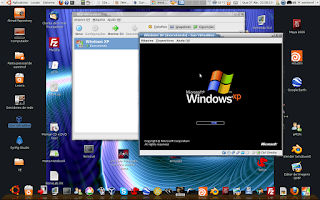

Aquí está presente en distribuciones como Debian, Ubuntu o Arch Linux además de otros proyectos como Chrome OS o Remix OS, aunque ni con esas ha conseguido hacerse con una cuota de mercado significativa. Aún así, aún hay quienes siguen convencidos de que el año de Linux en el escritorio está por venir, y Torvalds está dispuesto a trabajar para conseguirlo.

Los inicios de Linux y su hermandad con GNU

Según ha publicado esta semana la Linux Foundation, 13.500 desarrolladores de más de 1.300 empresas han contribuido en las 22 millones de líneas de código del Kernel de Linux desde que empezó a desarrollarse, y cada vez son menos el número de desarrolladores que colaboran sin cobrar. Entre las organizaciones que lo apoyan económicamente tenemos nombres como el de Intel, Red Hat, Samsung, IBM, AMD, Google o ARM.

Pero cuando Linus Torvalds empezó a sus 21 años a trabajar en este proyecto desde casa en su Finlandia natal no tenía idea de que fuera a llegar tan lejos. Lo único que quería era divertirse y experimentar creando un sistema operativo con el que tratar de sacar el máximo partido de su nuevo PC con procesador 80386. Lo hizo trabajando sobre Minix con el compilador GNU, el proyecto iniciado en 1983 por Richard Stallman.

En su libro Just for fun Torvalds explica que en un principio descartó el nombre Linux para su sistema operativo por considerarlo demasiado egocéntrico. En su lugar quería llamarlo Freax como acrónimo de Free (libre) y Freak (anormal, extraño), pero Ari Lemmke, compañero de Torvalds administrando el FTP con el proyecto, decidió que el nombre no le gustaba y lo cambió por Linux en los archivos del servidor sin consultárselo.

Linus lanzó su Kernel bajo una licencia propia que restringía su uso comercial, aunque en su versión 0.12 de 1992 anunció que lo liberaría bajo la Licencia Pública General de GNU (GPL). Al principio el Kernel necesitaba tener instalado GNU para poder funcionar, aunque poco a poco fueron incorporándole los componentes necesarios para que su sistema operativo gratuito fuera independiente y funcional.

El Kernel Linux siempre ha estado estrechamente ligado al proyecto GNU, de hecho utilizaba parte de su software y su código. Esto hizo que en 1992 la distribución Yggdrasil Linux adoptase el nombre de "Linux/GNU/X", un paso al que siguió Debian en 1994 denominándose a sí misma un proyecto GNU/Linux. Desde GNU no dudaron en incentivar ese nombre para referirse a todas las distribuciones basadas en el Kernel de Linux.

"La combinación de Linux con el sistema GNU, que ya estaba prácticamente completo, formó un sistema operativo completo: el sistema GNU/Linux", dicen en la web del proyecto GNU. Aun así y aunque este es el nombre aceptado por la mayoría dentro del mundillo, el común de los usuarios sigue refiriéndose a los proyectos basados en el Kernel Linux como Linux a secas.

Otra pequeña curiosidad que cuenta Torvalds en su libro. Cuando el equipo de desarrollo del Kernel estaba decidiendo qué mascota utilizar en el proyecto, Linus mencionó que un pingüino le mordió durante una visita al Zoo Acuario Nacional de Canberra, Australia. Esto llevó a que en 1996 se decidiese adoptar este animal como mascota, el cual tendría como nombre Tux como derivado de Torvalds' UniX.

Linus Torvalds es conocido tanto por su talento como su fuerte carácter. Aún así es una persona de principios, y un ejemplo es que en 2000 rechazó una oferta de trabajo de Steve Jobs, que quería contratarle para ayudar a desarrollar OS X a cambio de que dejase de trabajar en el desarrollo de Linux. Torvalds se negó rotundamente a aceptar asegurando que “odiaba” (y sigue odiando) el núcleo del sistema operativo de Apple. Aún así, siempre ha mostrado un gran respeto por Jobs.

Pero esta no ha sido ni de lejos su mayor polémica, ya que en estos 25 años le ha dado tiempo a rajar contra Gnome 3, Open Suse, Fedora, las patentes e incluso su equipo de desarrolladores del Kernel Linux, lo que provocó el abandono de varios de ellos en 2015. Pero si hay un gesto que define su carácter es el del corte de mangas que le dedicó a Nvidia en una conferencia tras criticar la pobre optimización de sus drivers.

El verano pasado Torvalds empezó a mostrar su opinión sobre cómo sería el futuro del Kernel Linux sin él, asegurando que ha dejado de asistir a tantas reuniones y conferencias. Ahora se dedica casi en exclusiva a revisar el código que otros escriben, lo que hace según él que la comunidad ya sea lo suficientemente autónoma como para que el proyecto pueda sobrevivir si muriera o se retirase.

Aun así, esto no quiere decir que esté pensando en arrojar la toalla, de hecho este mismo año aseguró que podría seguir otros 25 años trabajando para que Linux conquiste el escritorio, la última gran frontera que le queda por conquistar. Parece difícil que acabe pudiendo conseguirlo, sobre todo ahora que Google parece que podría dejar de utilizar su Kernel en su próximo gran sistema operativo, pero no olvidemos que también parecía difícil que Linux consiguiese nada de lo que ha conseguido.

Aportacion. http://www.genbeta.com/linux/linux-cumple-25-anos-asi-fueron-los-inicios-del-proyecto-de-linus-torvalds